Administrations et collectivités territoriales / Assurance / BTP / BUP / Cybersécurité / ERP/IGH / Industrie/ICPE / Sécurité civile et forces de l'ordre / Sécurité privée

Comment les cybercriminels utilisent-ils le phishing pour cibler les nouveaux employés ?

Nouvelle année, nouvel emploi ? De nombreux salariés souhaitent partager cette bonne nouvelle avec le plus grand nombre de personnes possible sur les réseaux sociaux. Mais attention : publier trop d’informations sur un nouvel emploi peut rendre vulnérable.

Quiconque a déjà été à la recherche d’un emploi sait à quel point ce processus peut être stressant. Une fois le contrat enfin signé et le nouvel emploi assuré, beaucoup partagent publiquement leur évolution professionnelle dans leur profil sur des plateformes de carrière telles que LinkedIn.

Comme il ne s’agit pas de détails intimes de leur vie privée, la majorité adopte une approche plus détendue et ouverte. Toutefois, cette transparence peut facilement causer des déboires au nouvel employeur, car les cybercriminels exploitent précisément cette innocence des nouveaux employés pour accéder aux données internes de l’entreprise.

Le phishing, un moyen facile d’entrer dans l’entreprise

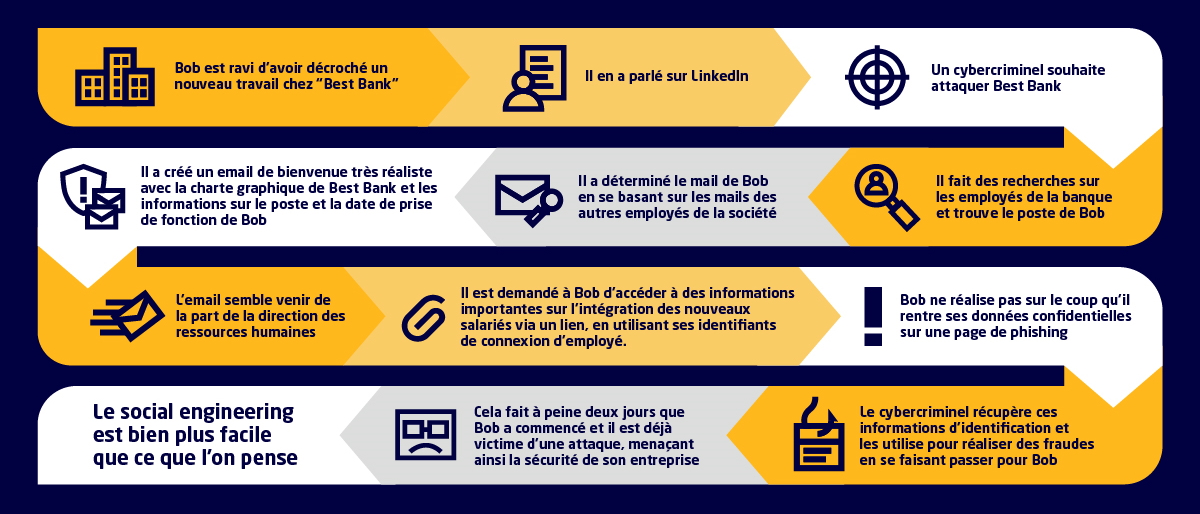

Mettons en garde contre une nouvelle approche de l’ingénierie sociale : le hameçonnage – ou phishing – des nouveaux employés. Les cybercriminels ont en effet développé une nouvelle approche qui cible les nouveaux employés des entreprises qu’ils veulent attaquer :

- Tout d’abord, les criminels recueillent toutes les informations disponibles sur le nouvel emploi de leur victime. Cela inclut le titre du poste, le département, la date d’entrée en fonction, etc.

- Ils utilisent ensuite ces informations pour envoyer un courrier de phishing qui semble aussi réel que possible, censé provenir du service des ressources humaines ou du nouveau patron.

- Le courrier contient un lien vers des documents d’accueil ou similaires, qui peuvent être téléchargés après s’être connectés au réseau de l’entreprise.

- Cependant, la page de téléchargement ainsi que la page de connexion sont fausses – et l’attaquant dispose maintenant des informations d’identification du nouvel employé et peut les utiliser pour une cyberattaque contre l’entreprise.

Chronologie d’une cyberattaque par phishing envers de nouveaux employés.

Crédit infographie : Mimecast.

Les entreprises doivent se préparer à toute une série d’attaques

La nouvelle année apporte également de nouvelles menaces pour la sécurité des entreprises. Les hackers suivent les dernières tendances et trouvent de nouvelles astuces, encore plus sophistiquées, pour tromper leurs victimes.

Il est donc d’autant plus important pour les organisations de maintenir leur architecture de sécurité à jour et de sensibiliser leurs employés en conséquence, afin de ne pas donner aux pirates une avance déterminante.

Quelles conclusions sur le phishing ?

« Les attaques par hameçonnage – ou phishing – vont continuer à se développer car elles sont peu coûteuses et rapportent rapidement aux cybercriminels. Des recherches récentes ont montré que les e-mails provenant de personnes se faisant passer pour un collègue ont les plus grandes chances de succès. Dans ce contexte, le phénomène d’hameçonnage des nouvelles recrues va continuer à prendre de l’ampleur.

Nous avons constaté que les nouveaux employés qui cherchent à être félicités pour leur nouvel emploi sur les plateformes de carrière sont très sensibles aux faux e-mails de bienvenue du supposé nouveau chef d’équipe. Ceux-ci contiennent alors des liens malveillants qui permettent aux attaquants de collecter des informations d’identification, de prendre le contrôle de comptes ou même d’injecter des logiciels malveillants à plusieurs niveaux.

Une stratégie de cyber-résilience à plusieurs niveaux, ainsi qu’une formation continue à la sécurité pour les employés nouveaux et établis, est donc essentielle pour toute organisation. »

Brian Pinnock, vice-président de l’ingénierie des ventes EMEA chez Mimecast.

Actualités

C'est une jurisprudence de la Cour de cassation du 4 décembre 2025 en termes de faute inexcusable de l'employeur :…

Premier janvier 2026, réveillon du jour de l’An. Alors que la station de Crans-Montana, en Suisse, fait la fête,…

Ce numéro 613 de Face au Risque consacre un dossier spécial à la sûreté des musées à travers :…

Le vendredi 7 mai 2021, la compagnie Colonial Pipeline annonce être victime d’une cyberattaque. Tandis qu’une rançon est réclamée…

À l’occasion de la Journée mondiale du mot de passe, il est nécessaire d’alerter sur la vulnérabilité croissante des mots…

La hauteur du lieu ne va pas définir stricto sensu si l’espace en cause est un espace confiné ou…